Cibercriminosos convidam os funcionários a participarem de falsas autoavaliações para roubar credenciais corporativas.

Nas grandes corporações, é raro que o colaborador comum seja consultado sobre suas metas profissionais, áreas de interesse ou conquistas além de suas responsabilidades diretas. Geralmente, isso ocorre apenas uma vez ao ano, no momento da avaliação de desempenho. No entanto, muitos desejariam ter a oportunidade de compartilhar suas ideias com a alta administração de forma mais regular. Assim, quando recebem um convite para realizar uma autoavaliação em suas caixas de entrada, os mais entusiasmados aceitam prontamente. E é exatamente nesse ponto que os cibercriminosos encontram uma brecha para explorar em sua mais recente campanha de spear phishing.

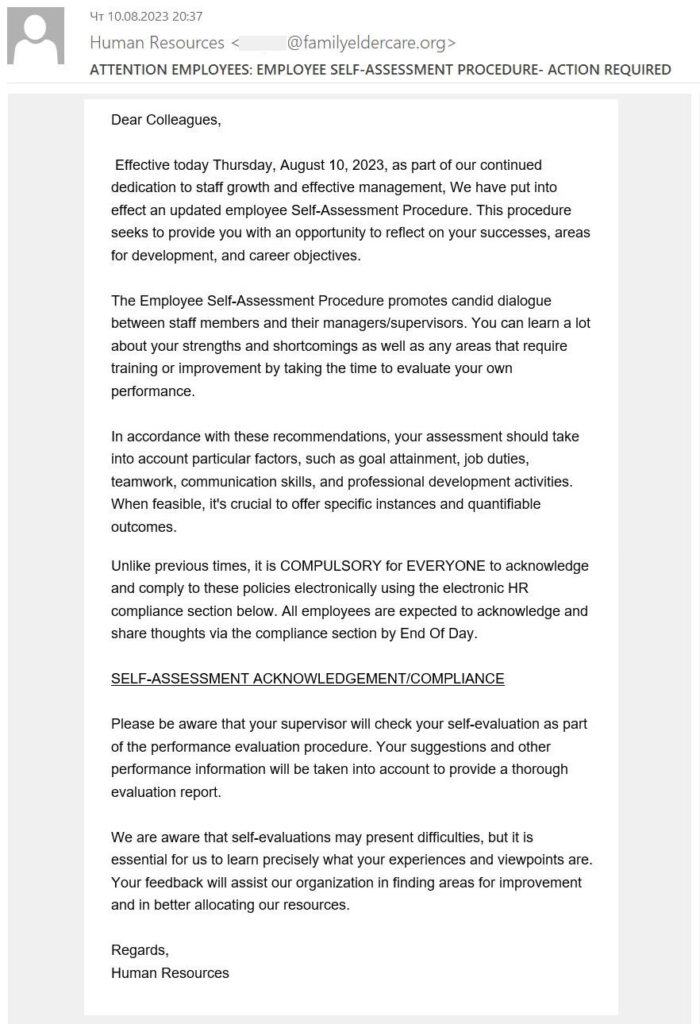

Aparentemente proveniente do setor de Recursos Humanos, um e-mail chega contendo uma descrição elaborada do procedimento de autoavaliação do funcionário, que “promove um diálogo aberto entre os membros da equipe e seus gerentes/supervisores”. Continua dizendo que “você pode aprender muito sobre seus pontos fortes e pontos fracos… para refletir sobre seus sucessos, áreas de desenvolvimento e objetivos de carreira”. No geral, é um discurso corporativo bastante convincente.

Por mais convincente que seja, o e-mail ainda contém alguns pontos que acedem alerta vermelhos associados a phishing. Para começar, confira o domínio no endereço do remetente. Isso mesmo, ele não corresponde ao nome da empresa. Claro, é possível que o departamento de RH esteja usando um contratante desconhecido para você, mas por que “Family Eldercare” estaria fornecendo tais serviços? Mesmo que você não saiba que se trata de uma organização sem fins lucrativos que ajuda famílias a cuidarem de parentes idosos, o nome deveria despertar desconfiança.

Além disso, o e-mail diz que a pesquisa é “OBRIGATÓRIA para TODOS” e deve ser concluída “até o final do dia”. Mesmo deixando de lado a falta de elegância e da grosseria implícita, a urgência excessiva sempre é motivo para parar e pensar — e verificar com o verdadeiro departamento de RH, se ele é realmente o remetente da mensagem.

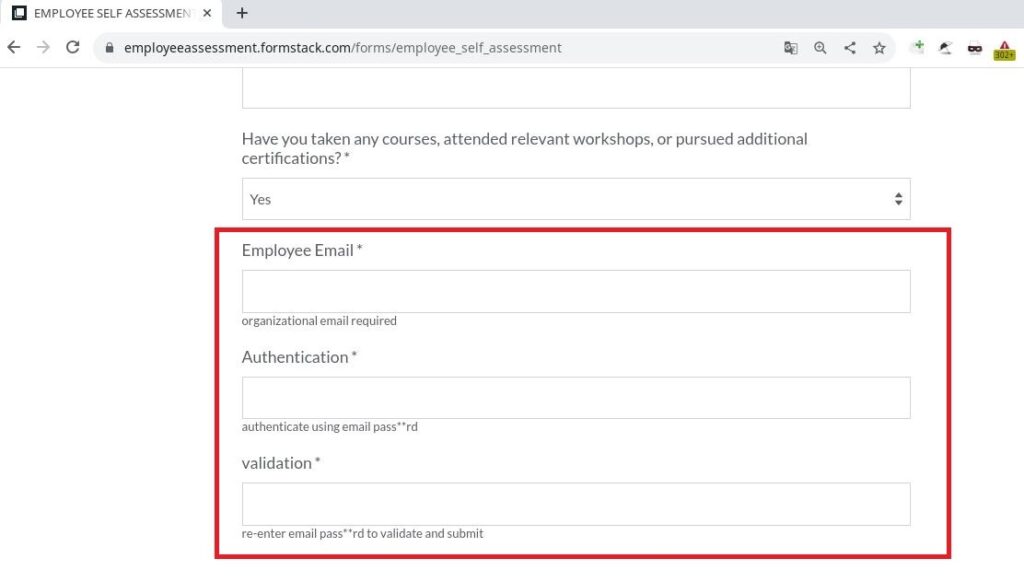

Aqueles que não percebem os alertas vermelhos e clicam no formulário se deparam com um conjunto de perguntas que podem estar relacionadas à avaliação de seu desempenho. Mas o cerne da operação de phishing está nas três últimas perguntas — que pedem à vítima que forneça o endereço de e-mail e a senha para autenticação e, em seguida, uma nova inserção para confirmação.

Geralmente, phishing desse tipo leva diretamente do e-mail a um formulário para inserir credenciais corporativas em um site de terceiros, o que faz muitos ficarem desconfiados imediatamente. No entanto, aqui, o pedido de senha e endereço de e-mail (que geralmente serve como usuário) está disfarçado como parte do formulário — e bem no final. Nesse estágio, a guarda da vítima já está baixa.

Também observe como a palavra “password” (“senha”) está escrita: duas letras são substituídas por asteriscos. Isso é feito para burlar filtros automáticos configurados para buscar “senha” como palavra-chave de detecção de ameaças.

Para evitar que os funcionários da empresa caiam em golpes de phishing, mantenha-os informados sobre os truques mais recentes e realize treinamentos e verificações regulares.

Instale soluções de segurança com tecnologia antiphishing tanto no nível do gateway de e-mail corporativo quanto em todos os dispositivos de trabalho usados para acesso à internet.

Nosso objetivo é garantir um alto nível de serviço e qualidade nos projetos, para que a sua TI seja usada de forma estratégica, a favor dos seus negócios e das pessoas envolvidas. Assim, sua empresa pode focar no que realmente interessa: no seu core business. Conte com nossos Experts e garanta para sua operação um suporte técnico ágil e eficiente.

IAM da ManageEngine: Automação e Segurança na Gestão de Identidades Corporativas

IAM da ManageEngine: Automação e Segurança na Gestão de Identidades Corporativas Riscos Internos em Alta: O Impacto Oculto das Ações Cotidianas e Como as Empresas Podem se Proteger

Riscos Internos em Alta: O Impacto Oculto das Ações Cotidianas e Como as Empresas Podem se Proteger