Por Cláudio Fardin, Head of DFIR Team na Brasiline Tecnologia

Em 12 de setembro de 2024, o grupo cibernético iraniano patrocinado pelo Estado, conhecido como OilRig (APT34), desencadeou um ataque de malware altamente sofisticado contra sistemas críticos do governo iraquiano.

Esse ataque não apenas comprometeu dados sensíveis, mas também marcou uma escalada significativa na guerra cibernética entre nações no Oriente Médio, demonstrando a crescente dependência de operações digitais para alcançar objetivos políticos e estratégicos.

O OilRig, com histórico de espionagem cibernética focada principalmente no Oriente Médio, mais uma vez utilizou seu arsenal de ferramentas avançadas para comprometer redes governamentais. A campanha recente foi elaborada de forma minuciosa, destacando a experiência técnica do grupo e seu foco estratégico em desestabilizar governos adversários.

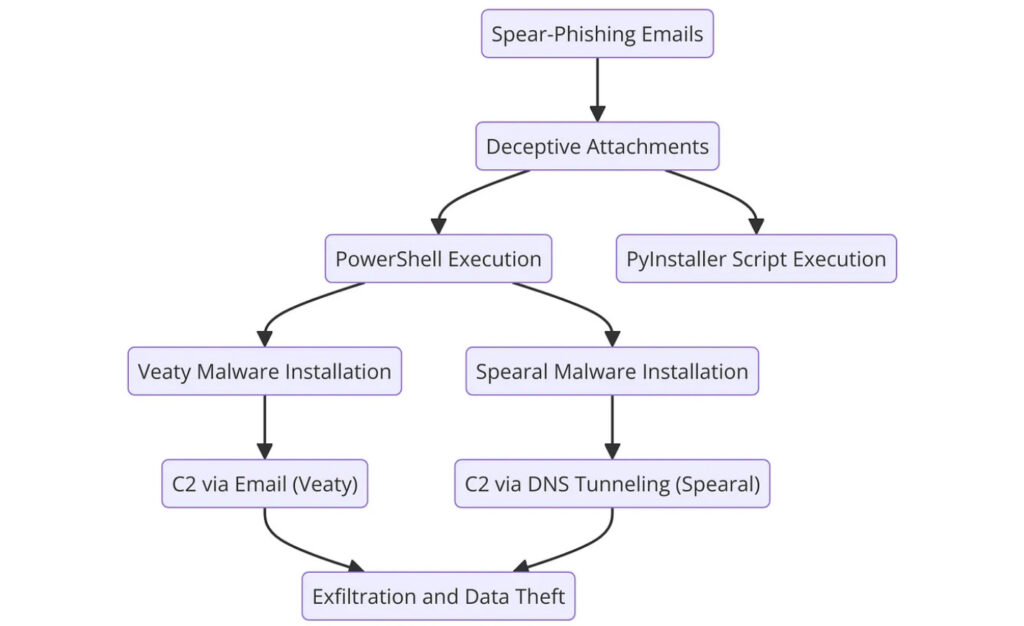

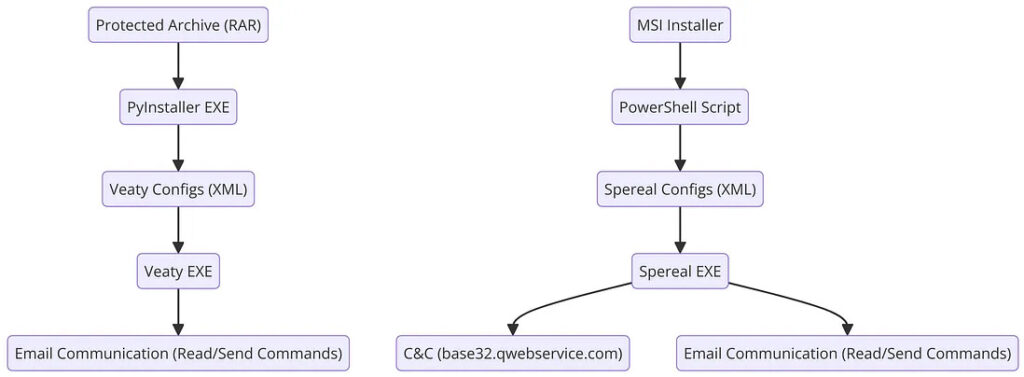

A campanha teve início com um ataque de Spearphishing, uma técnica amplamente utilizada pela OilRig. E-mails fraudulentos, disfarçados de comunicações governamentais legítimas, foram enviados a funcionários iraquianos, contendo anexos maliciosos. Ao abrir esses anexos, o malware era automaticamente instalado, dando início ao processo de infecção.

Para o governo iraquiano, este ataque expôs vulnerabilidades graves em suas defesas cibernéticas. A necessidade de uma reformulação urgente de suas estratégias de segurança digital é clara. Além de melhorar os protocolos de segurança de e-mail e o monitoramento de ferramentas como PowerShell, o Iraque precisará reforçar seus programas de conscientização e treinamento contra ataques de Phishing.

Este incidente ressalta a necessidade de vigilância constante e soluções robustas de segurança cibernética, especialmente em um ambiente global cada vez mais orientado pela guerra digital.

Acompanhe os boletins de cibersegurança da Brasiline Tecnologia para se manter atualizado sobre os mais recentes ataques, tendências e estratégias de proteção digital. Com nossas análises especializadas, você estará sempre à frente das ameaças que podem comprometer a segurança da sua empresa.

Proteja seu futuro digital com conhecimento!