Cibersegurança Moderna: Como a União entre Pessoas e Tecnologia Define a Proteção Digital

A segurança digital vai além das ferramentas — ela depende da consciência, da cultura e da colaboração entre pessoas e tecnologia.

A nova era da cibersegurança

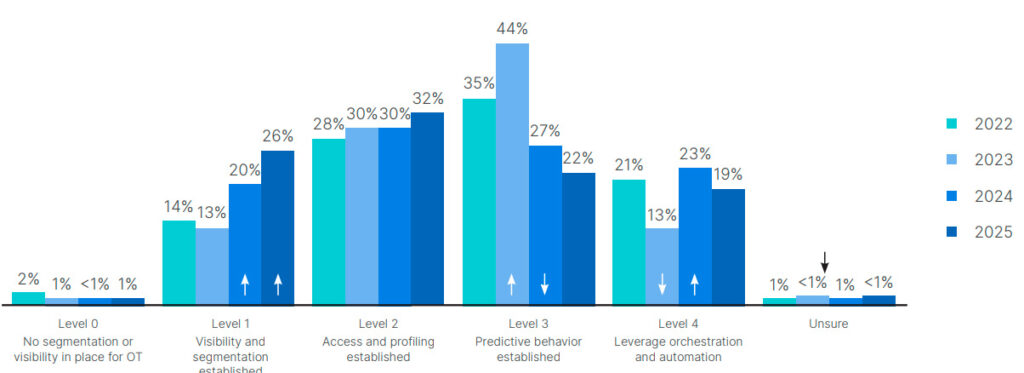

Vivemos uma era em que a tecnologia permeia cada aspecto da nossa rotina. Do trabalho remoto às transações financeiras e aos aplicativos de comunicação, tudo está conectado. Mas à medida que a digitalização avança, os riscos cibernéticos também crescem — e com eles, a necessidade de uma abordagem mais humana e inteligente para proteger dados e sistemas.

A cibersegurança moderna não é apenas uma questão de tecnologia. Ela envolve, principalmente, pessoas conscientes e preparadas para agir de forma segura em um ambiente digital cada vez mais complexo.

As ameaças evoluíram — e estão mais próximas do que nunca

Ataques cibernéticos já não se limitam a invasões de grandes sistemas ou roubo de informações corporativas. Hoje, eles atingem usuários comuns, explorando falhas simples, como o uso de senhas fracas ou a falta de autenticação de dois fatores.

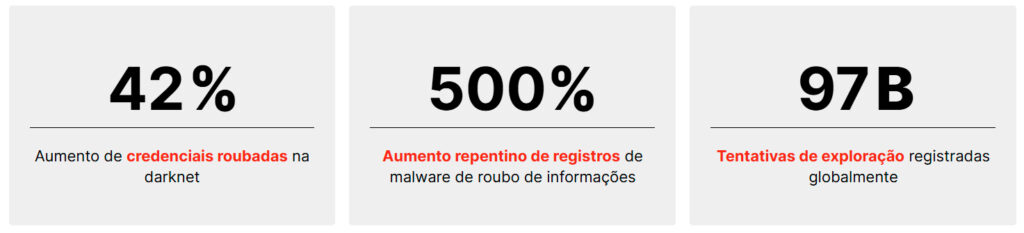

Recentemente, o especialista em cibersegurança Troy Hunt, criador do site Have I Been Pwned, revelou uma violação que expôs mais de 183 milhões de senhas e e-mails, somando 3,5 terabytes de dados vazados.

De acordo com a investigação, as informações foram obtidas por meio de infostealers — softwares maliciosos criados para roubar credenciais diretamente de dispositivos e vendê-las na dark web.

O caso mostra que não houve um ataque direto ao Google, mas sim o roubo de senhas de usuários, evidenciando como o comportamento humano ainda é o elo mais vulnerável da cadeia de segurança.

O fator humano na cibersegurança moderna

Embora a tecnologia seja essencial, ela sozinha não é suficiente. Segundo estudos da Fortinet, o fator humano está presente em mais de 80% dos incidentes de segurança digital. Isso significa que, muitas vezes, o erro ou descuido do usuário é o ponto de entrada para o ataque.

Por isso, a cibersegurança moderna precisa integrar pessoas e tecnologia de forma equilibrada. Algumas práticas fundamentais incluem:

🔹 Educação e conscientização contínua

Treinar equipes para reconhecer tentativas de phishing, golpes de engenharia social e práticas de segurança digital deve ser prioridade. Usuários informados tomam decisões mais seguras — e isso reduz drasticamente o risco de ataques.

🔹 Cultura de segurança

A segurança cibernética deixou de ser uma responsabilidade exclusiva da área de TI e se tornou uma preocupação estratégica para toda a empresa.

Cada colaborador deve compreender o impacto de suas ações no ambiente digital. Criar uma cultura de segurança corporativa é o caminho para prevenir falhas antes que elas aconteçam.

🔹 Processos bem definidos

A definição de políticas claras sobre o uso de credenciais, o compartilhamento de informações e o uso de dispositivos pessoais é fundamental para uma postura proativa de segurança.

Tecnologia e inteligência a serviço da proteção

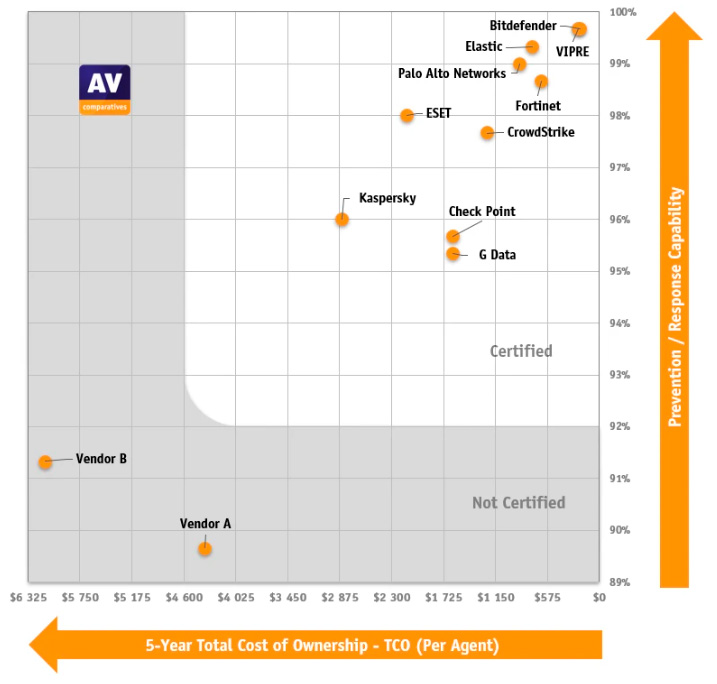

Do outro lado da equação, estão as soluções tecnológicas que fortalecem as defesas digitais. As plataformas de segurança, como SIEM e EDR, potencializadas por serviços de SOC e MDR, utilizam inteligência artificial e automação para permitir a detecção e a resposta a ameaças em tempo real, minimizando o impacto de incidentes cibernéticos.

Essas soluções oferecem capacidades avançadas, como:

- O monitoramento contínuo de comportamentos anômalos em redes e endpoints;

- A detecção proativa de ameaças em toda a superfície digital (Surface, Deep e Dark Web):

- A automação de respostas a incidentes; e

- A integração de inteligência de ameaças com relatórios de postura de segurança.

Contudo, mesmo com todo o avanço tecnológico, o elemento humano permanece indispensável. São os profissionais — analistas, engenheiros e especialistas — os responsáveis por interpretar os contextos por trás dos dados, tomar decisões estratégicas críticas e refinar continuamente os processos para que as defesas cibernéticas operem com sua máxima eficácia.

Um exemplo recente: o vazamento de 183 milhões de credenciais.

- O caso, revelado pelo especialista Troy Hunt, ilustra claramente a intersecção entre falhas humanas e a atuação de tecnologias maliciosas.

- Os dados comprometidos incluíam milhões de contas de e-mail de diversos provedores, como o Gmail.

- A obtenção das informações ocorreu por meio de infostealers — malwares especializados em roubo de dados —, e não por uma invasão direta à infraestrutura do Google.

- Posteriormente, essas credenciais foram parar em fóruns e bancos de dados da dark web, onde são comercializadas para a execução de futuros ataques cibernéticos.

Em sua resposta ao caso, o Google reafirmou a importância de práticas básicas, porém cruciais: “Ativar a verificação em duas etapas e adotar chaves de acesso são alternativas mais fortes e seguras às senhas tradicionais.”

A boa notícia é que a maioria dos riscos cibernéticos pode ser mitigada com a adoção de hábitos simples e consistentes.

Confira abaixo as recomendações essenciais:

1. Verifique se seus dados foram vazados: Acesse plataformas como o "Have I Been Pwned" para consultar se seu e-mail ou número de telefone foram comprometidos em vazamentos conhecidos.

2. Adote senhas robustas e únicas: Crie credenciais complexas, utilizando combinações de letras (maiúsculas e minúsculas), números e símbolos. O mais crucial: nunca reutilize a mesma senha em serviços diferentes.

3. Ative a autenticação multifator (MFA): Esta camada adicional de segurança garante que, mesmo com a senha comprometida, um invasor não conseguirá acessar sua conta sem o segundo fator de autenticação.

4. Mantenha sistemas e aplicativos atualizados: Aplique patches e atualizações de segurança assim que estiverem disponíveis, pois eles frequentemente corrigem vulnerabilidades críticas exploradas por cibercriminosos.

5. Evite conectar-se a redes Wi-Fi públicas sem uma VPN: Essas redes são frequentemente desprotegidas, tornando-se alvos fáceis para a interceptação de dados sensíveis.

6. Desconfie de links e mensagens não solicitadas: Pratique o princípio da desconfiança zero: nunca clique em hiperlinks recebidos por e-mail, SMS ou aplicativos de mensagem de remetentes desconhecidos ou em comunicações suspeitas.

7. Revise permissões de aplicativos conectados: Gerencie periodicamente os apps e serviços com acesso às suas contas, revogando autorizações daqueles que não são mais utilizados ou que você não reconhece.

A importância da cultura de segurança corporativa

Empresas que adotam uma estratégia de segurança baseada no tripé — conscientização de pessoas, processos bem definidos e tecnologia integrada — não apenas constroem ambientes mais seguros e resilientes, mas também contam com equipes capacitadas para conter incidentes de forma ágil e prevenir danos maiores ao negócio.

Na Brasiline Tecnologia, acreditamos que a segurança genuína surge da sinergia entre pessoas e tecnologia. Combinamos soluções avançadas e expertise especializada para proteger o que é essencial: a confiança e a continuidade do seu negócio.

Conclusão

A cibersegurança moderna é uma jornada contínua, na qual o equilíbrio entre tecnologia avançada e comportamento humano é a base para resultados verdadeiramente duradouros. Enquanto os sistemas evoluem, a educação e a conscientização digital se mantêm como as defesas mais poderosas contra as ameaças.

No fim, investir em segurança é um compromisso com três pilares indissociáveis: pessoas preparadas, processos bem definidos e tecnologia integrada. O futuro da proteção digital não será moldado apenas por algoritmos, mas por esta tríade e pela força de uma inteligência coletiva vigilante e compartilhada.

Apoio - Rodrigo Petras, Gerente de Contas da Brasiline.

Conheça a Brasiline

Nosso propósito é assegurar um padrão de excelência em nossos projetos, transformando sua TI em uma alavanca estratégica para seus negócios e suas equipes. Dessa forma, sua empresa pode concentrar todos os esforços no que é fundamental: o seu core business.

Conte com a expertise de nossos especialistas para garantir um suporte técnico ágil e uma operação verdadeiramente eficiente.

Conheça nossos cases de sucesso

Entre em contato conosco

Siga-nos no Instagram