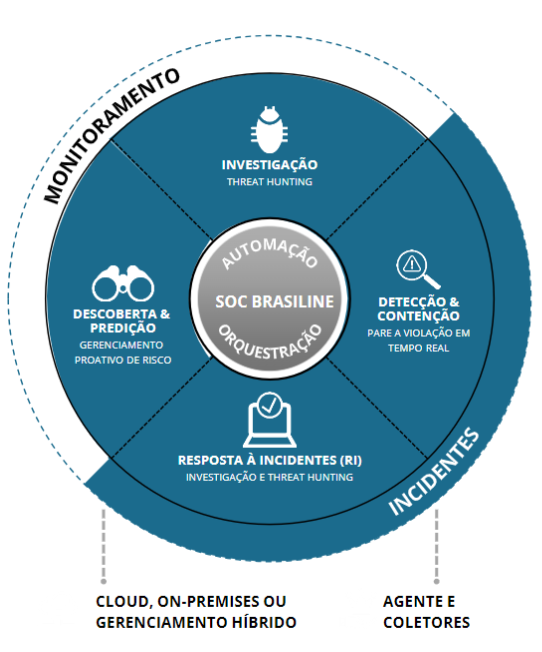

Sim é possível fazer o serviço de SOC com as ferramentas de EPP, EDR, MDR, XDR, Vulnerability Scanner, Logs do Firewall, IPS e outras fontes. Porém vale destacar que essa forma de executar e operar um SOC limita a visibilidade e as fontes de eventos para serem analisados.

Exemplo: Sem um SIEM, o SOC pode ter dificuldade em correlacionar eventos em tempo real e identificar padrões de atividade suspeita que possam indicar uma intrusão em andamento. A falta de uma visão centralizada e consolidada dos eventos e logs de várias fontes torna mais desafiador para o SOC reconstruir a sequência de eventos e obter uma imagem abrangente das atividades maliciosas.